ฟอร์ติเน็ต (Fortinet) เผยผลสำรวจ องค์กรมากกว่าครึ่งยังมีช่องว่างเมื่อใช้ Zero-Trust โดยกว่า 60% ไม่สามารถตรวจสอบ และจัดการกับผู้ใช้งาน และอุปกรณ์อย่างต่อเนื่อง…

Fortinet เผยผลสำรวจ องค์กรมากกว่าครึ่งยังมีช่องว่างเมื่อใช้ Zero–Trust

จอห์น แมดดิสัน ประธานเจ้าหน้าที่ฝ่ายการตลาด และรองประธานอาวุโส ฝ่ายผลิตภัณฑ์แห่งฟอร์ติเน็ต กล่าวว่า ฟอร์ติการ์ดแล็บส์พบว่าภัยที่มุ่งเป้าหมายไปยังบุคคล องค์กร และโครงสร้างพื้นฐานที่สำคัญมีจำนวนเพิ่มมากขึ้นและการโจมตีมีความซับซ้อนมากขึ้นอย่างต่อเนื่อง

ทั้งนี้ ด้วยภูมิทัศน์ภัยคุกคามที่เปลี่ยนแปลงไปประกอบกับความจำเป็นที่ต้องทำงานจากที่ใดก็ได้ และการปกป้องแอปพลิเคชันบนคลาวด์ให้ปลอดภัยทำให้องค์กรทั่วโลกมุ่งสร้างโซลูชันด้านความปลอดภัยตามโมเดล Zero Trust (ความไว้วางใจเป็นศูนย์) ฟอร์ติเน็ตได้เปิดเผยรายงาน

จากการสำรวจ Global State of Zero Trust Report พบว่า องค์กรส่วนใหญ่มีวิสัยทัศน์หรือกำลังจัดโซลูชันความปลอดภัยตามโมเดล Zero Trust ซึ่งในจำนวนนั้น องค์กรมากกว่าครึ่งไม่สามารถแปลงวิสัยทัศน์นี้ให้เป็นโซลูชันที่มีประสิทธิภาพจริงได้ เนื่องจากขาดพื้นฐานที่สำคัญบางประการของ Zero Trust

หลายองค์กรยังสับสนในการกำหนดกลยุทธ์ Zero–Trust

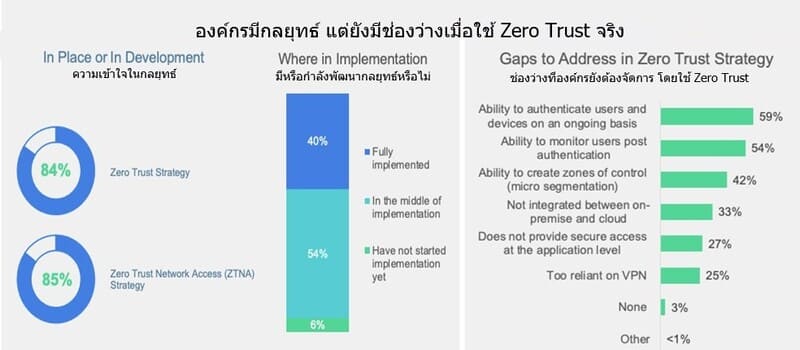

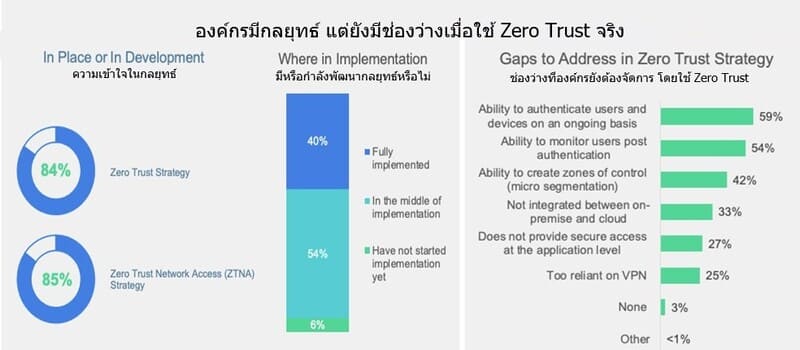

ถึงแม้ว่าองค์กรจะมีวิสัยทัศน์ในการเลือกใช้ Zero Trust แต่รายงานนี้ยังคงพบความสับสนเกี่ยวกับวิธีการสร้าง รวมถึงกลยุทธ์ Zero Trust ที่สมบูรณ์ให้ประสิทธิภาพสูงสุด ภาพ “องค์กรมีกลยุทธ์ แต่ยังมีช่องว่างเมื่อใช้ Zero Trust จริง“ นี้แสดงสถิติที่สำคัญ

เมื่อผู้ตอบแบบสอบถามได้ระบุว่าพวกเขาเข้าใจแนวคิด Zero Trust อยู่ 77% และ ZTNA อยู่ 75% (องค์กรยังความสับสนระหว่างคำว่า “Zero Trust Access“ และ “Zero Trust Network Access“ ส่งให้สองคำนี้ถูกใช้สลับกันได้ในบางครั้ง)

โดยมากกว่า 80% แจ้งว่ามีหรือกำลังพัฒนากลยุทธ์ Zero Trust และ/หรือ ZTNA อยู่แล้ว โดยมีมากกว่าหนึ่งในสามกล่าวว่าได้ดำเนินการอย่างเต็มที่แล้ว มีเพียง 6% เท่านั้นที่ยังไม่ได้เริ่มดำเนินการ

อย่างไรตาม ในภาพด้านขวาแสดงให้เห็นว่ามีองค์กรจำนวนมากกว่า 50% ระบุว่าไม่สามารถใช้ศักยภาพของ Zero Trust ที่ส่วนคอร์ของเครือข่ายได้ โดยเกือบ 60% ระบุว่าพวกเขาไม่มีความสามารถในการตรวจสอบผู้ใช้และอุปกรณ์อย่างต่อเนื่อง และ 54% ประสบปัญหาในการตรวจสอบผู้ใช้หลังจากที่ได้ตรวจสอบสิทธิ์แล้ว

ช่องว่างในการใช้งานเหล่านี้มีความสำคัญมากเนื่องจากคุณสมบัติที่ขาดหายไปนั้นเป็นทฤษฎีสำคัญของการสร้าง Zero Trust และทำให้เกิดคำถามต่อไปว่า แล้วการใช้งานจริงของ Zero Trust ทั่วทั้งองค์กรนั้นเป็นอย่างไร องค์กรอาจคิดว่าตนเองได้ใช้โซลูชัน Zero Trust ที่ครบสมบูรณ์แล้ว

ในขณะที่ในความเป็นจริงแล้ว องค์กรยังมีการใช้งานที่ยังไม่สมบูรณ์ หรืออีกนัยหนึ่ง องค์กรยังมีองค์ประกอบของ Zero Trust เพียงบางส่วนเท่านั้น

Zero Trust เป็นเป้าหมายที่ต้องการ แต่องค์กรให้ลำดับความสำคัญที่แตกต่างกัน

จากการที่มีภัยด้านการละเมิด และแรนซัมแวร์เกิดขึ้นมากตลอดเวลา องค์กรจึงให้ความสำคัญสูงสุดในการสร้างโมเดล Zero Trust แต่มีลำดับความสำคัญที่แตกต่างกัน ดังนี้ “การลดผลกระทบของการละเมิดและการบุกรุก“ ตามด้วย “การป้องกันส่วนแอคเซสจากทางไกลให้ปลอดภัย“

และ “การรักษาความต่อเนื่องของธุรกิจหรือภารกิจ“ “การปรับปรุงประสบการณ์ของผู้ใช้งาน“ และ “การรักษาความปลอดภัยทุกที่มีความยืดหยุ่นมากขึ้น“

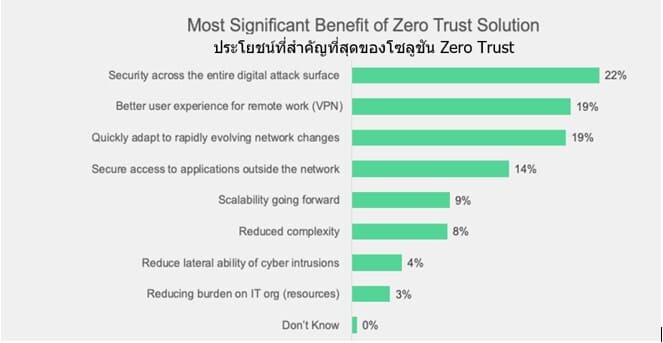

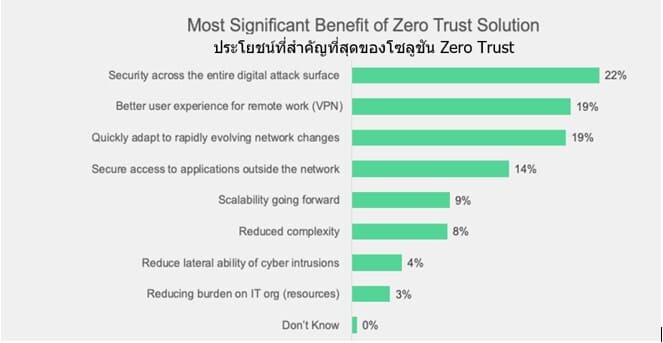

ต่อคำถามถึงสิ่งที่องค์กรมองว่าเป็นประโยชน์ที่สำคัญที่สุดของโซลูชัน Zero Trust นั้น 22% ตอบว่า “การปกป้องพื้นผิวดิจิทัลทั้งหมดให้ปลอดภัย“ ตามด้วย “ประสบการณ์ของผู้ที่ทำงานจากทางไกลดีขึ้น“ (VPN) 19% และ “ความสามารถในการปรับเปลี่ยนได้อย่างรวดเร็วเมื่อเครือข่ายมีการพัฒนาอย่างรวดเร็ว“ 19%

ทั้งนี้ ผู้ตอบแบบสำรวจส่วนใหญ่เชื่อว่าโซลูชันการรักษาความปลอดภัยแบบ Zero Trust จำเป็นต้องทำงานแบบหลอมรวมเข้ากับโครงสร้างพื้นฐานที่มีอยู่ ต้องครอบคลุมการทำงานไปจนถึงบนระบบคลาวด์ และในสภาพแวดล้อมต่าง ๆ ภายในองค์กรได้ และจำเป็นต้องปกป้องครอบคลุมถึงชั้นแอปพลิเคชันให้ปลอดภัย

อย่างไรก็ตาม ผู้ตอบแบบสำรวจมากกว่า 80% ระบุว่าการนำกลยุทธ์ Zero Trust ไปใช้ในเครือข่ายส่วนขยายนั้นเป็นเรื่องยาก โดยเฉพาะอย่างยิ่ง ในองค์กรที่ยังไม่มีกลยุทธ์หรือยังไม่ได้เริ่มพัฒนา Zero Trust นั้นจะมีอุปสรรคในด้านการขาดแคลนทรัพยากรบุคลากรที่มีทักษะ โดย 35% ขององค์กรกลุ่มนี้ใช้กลยุทธ์ด้านไอทีอื่นๆ เพื่อสร้างโซลูชัน Zero Trust

ส่วนขยาย

* บทความเรื่องนี้น่าจะเป็นประโยชน์สำหรับการวิเคราะห์ในมุมมองที่น่าสนใจ

** เขียน: ชลัมพ์ ศุภวาที (บรรณาธิการ และผู้สื่อข่าว)

*** ขอขอบคุณภาพประกอบบางส่วนจาก N/A

สามารถกดติดตามข่าวสาร และบทความทางด้านเทคโนโลยีของเราได้ที่ www.facebook.com/itday.in.th